Cách các nhà sản xuất có thể ngăn trở thành mục tiêu an ninh mạng

Mắt xích yếu nhất có thể làm sụp đổ toàn bộ chuỗi cung ứng sản xuất

Các công ty sản xuất đã bỏ xa danh sách các lĩnh vực được nhắm mục tiêu nhiều nhất cho các cuộc tấn công mạng vào năm 2018, nhưng điều này đã thay đổi nhanh chóng. Vào năm 2019, sản xuất đã chuyển lên vị trí thứ tám trong lĩnh vực được nhắm mục tiêu nhiều nhất và vào năm 2021, nó chuyển sang vị trí thứ hai (sau tài chính). Rõ ràng rằng, không giống như các ngành công nghiệp khác, lĩnh vực sản xuất đang học hỏi an ninh mạng một cách khó khăn!

Mặc dù tin tặc có thể khóa hệ thống của bạn, tạm dừng sản xuất và yêu cầu tiền chuộc, nhưng tình hình có thể trở nên tồi tệ hơn. Chúng cũng có thể xâm phạm tài sản trí tuệ, bằng sáng chế và thông tin tài chính của công ty. Tệ hơn nữa, họ có thể vi phạm một hệ thống và không làm gì cả. Đó là bởi vì những kẻ xấu biết rằng luôn có một con cá lớn hơn để chiên ở cuối chuỗi cung ứng. Một nhà cung cấp không có khả năng tự vệ có thể cung cấp khả năng tiếp cận tương đối dễ dàng với một công ty mục tiêu có giá trị hơn.

Các lỗ hổng và rủi ro

Những thách thức mà lĩnh vực sản xuất phải đối mặt là duy nhất so với các ngành công nghiệp khác. Mọi công ty sản xuất đều phụ thuộc nhiều vào một mạng lưới rộng lớn gồm các đối tác, nhà cung cấp, nhà cung cấp, nhà đầu tư, công ty hậu cần bên thứ ba và nhà phân phối hoặc người mua. Một mạng lớn với nhiều kết nối đại diện cho một số lượng lớn các lỗ hổng. Sự phụ thuộc giữa các thành viên của mạng là những con đường dễ bị tấn công. Các công ty nhỏ như các nhà chế tạo kim loại thường có ít khả năng hiển thị.

Một nhà cung cấp, nhà cung cấp hoặc nhà phân phối đã bị nhiễm phần mềm độc hại có thể vô tình xâm phạm một công ty khác trong chuỗi cung ứng chỉ bằng cách gửi hóa đơn, sơ đồ hoặc thông số kỹ thuật. Bất kỳ tệp đính kèm nào được gửi đi đều có thể dẫn đến vi phạm và nếu thông tin đăng nhập bị đánh cắp, tin tặc thậm chí có thể giả dạng bạn hoặc người mà bạn tin tưởng. Cuộc tấn công SolarWinds và cuộc tấn công ransomware JBS là những ví dụ về kết quả tàn phá.

Bạn không còn chịu trách nhiệm chỉ về an ninh mạng của riêng mình mà còn về an ninh mạng của khách hàng của bạn. Trách nhiệm pháp lý và thiệt hại danh tiếng do vi phạm gây ra có khả năng hủy hoại một công ty nhỏ.

Hướng tấn công phổ biến

Tội phạm mạng có thể sử dụng bất kỳ con đường nào trong số một số con đường để truy cập vào mạng:

- Tội phạm mạng mạo danh nhà cung cấp của mục tiêu bằng cách sử dụng thông tin đăng nhập của nhà cung cấp và đòi tiền chuộc từ mục tiêu.

- Tội phạm mạng có thể lây nhiễm ransomware không hoạt động cho nhà cung cấp, không kích hoạt cho đến khi đạt được mục tiêu đã định. Phần mềm ransomware có một cài đặt giữ cho nó không hoạt động và về cơ bản không thể phát hiện được cho đến khi nó đạt được mục tiêu. Colonial Pipeline đã bị tê liệt bởi kiểu tấn công này.

- Các nhà cung cấp sử dụng một số thiết bị IoT công nghiệp có mật khẩu mặc định có thể bị xâm phạm. Nếu một thiết bị như vậy — hoặc bất kỳ thiết bị điện tử nào đã bị xâm phạm — được chuyển đến người nhận và được cài đặt, nó có thể dẫn đến sự lây nhiễm cho toàn bộ doanh nghiệp.

- Hầu hết các bản cập nhật bảo mật OEM được đẩy qua mạng của nhà cung cấp thông qua liên lạc qua mạng. Do đó, các nhà cung cấp thường có đặc quyền quản trị để cài đặt các bản cập nhật này. Tội phạm mạng có thể khai thác cơ hội này để đẩy mã độc vào hệ thống của nạn nhân cùng với bản cập nhật thực sự hoặc dàn dựng một bản cập nhật hoàn toàn giả mạo và đẩy nó ra hàng triệu thiết bị như vậy cùng một lúc. Phương pháp cuối cùng này đã được sử dụng trong vụ tấn công Kaseya ransomware khét tiếng xảy ra vào cuối tuần Lễ Tạ ơn năm ngoái.

Chuẩn bị và ngăn chặn

Đã đến lúc các tổ chức sản xuất nhận ra rằng an ninh mạng là công việc của một chuyên gia. Nhóm CNTT, nhà cung cấp CNTT thông thường hoặc nhà cung cấp dịch vụ được quản lý thường không có nền tảng chuyên môn cần thiết để phát hiện, ngăn chặn và chống lại các mối đe dọa mạng.

Các nhóm an ninh mạng được đào tạo đặc biệt hoặc các nhà cung cấp dịch vụ bảo mật được quản lý đều sở hữu và được đào tạo để sử dụng các công cụ như phát hiện và phản hồi được quản lý, phân tích hành vi người dùng và phân tích hành vi quy trình. Những công cụ này dành riêng cho việc theo dõi hành vi của máy nhằm phát hiện những bất thường trong mạng, thiết bị và thông tin liên lạc. Ví dụ, truy cập trái phép vào các giá đỡ bộ nhớ và dữ liệu đang được sao chép hoặc chuyển giao sẽ bị phát hiện và gắn cờ. Nếu hành vi này tiếp tục vượt quá các giới hạn được xác định trước, các công cụ đó có thể cắt bỏ các hành động này.

Các nhà sản xuất cũng phải lập một kế hoạch ứng phó sự cố kỹ lưỡng và chỉ định một nhóm thực hiện kế hoạch. Nghiên cứu cho thấy rằng các tổ chức có kế hoạch được suy nghĩ kỹ lưỡng và đội ngũ được đào tạo sẽ hoạt động trở lại bình thường dễ dàng hơn và chịu ít thiệt hại hơn.

Bảo hiểm mạng

Một số nhà sản xuất có thể chọn bảo hiểm mạng, nghĩ rằng đó sẽ là một giải pháp của riêng mình. Tuy nhiên, điều này không làm giảm bớt trách nhiệm của nhà sản xuất. Các công ty bảo hiểm thường tiến hành các cuộc kiểm toán toàn diện để đánh giá các biện pháp quản lý rủi ro và mức độ phơi bày của khách hàng tiềm năng của họ, và các cuộc kiểm toán ngày càng trở nên nghiêm ngặt hơn. Các nhà sản xuất chuẩn bị tốt hơn trước khi đánh giá có xu hướng nhận được các chính sách với phí bảo hiểm và khoản khấu trừ thấp hơn.

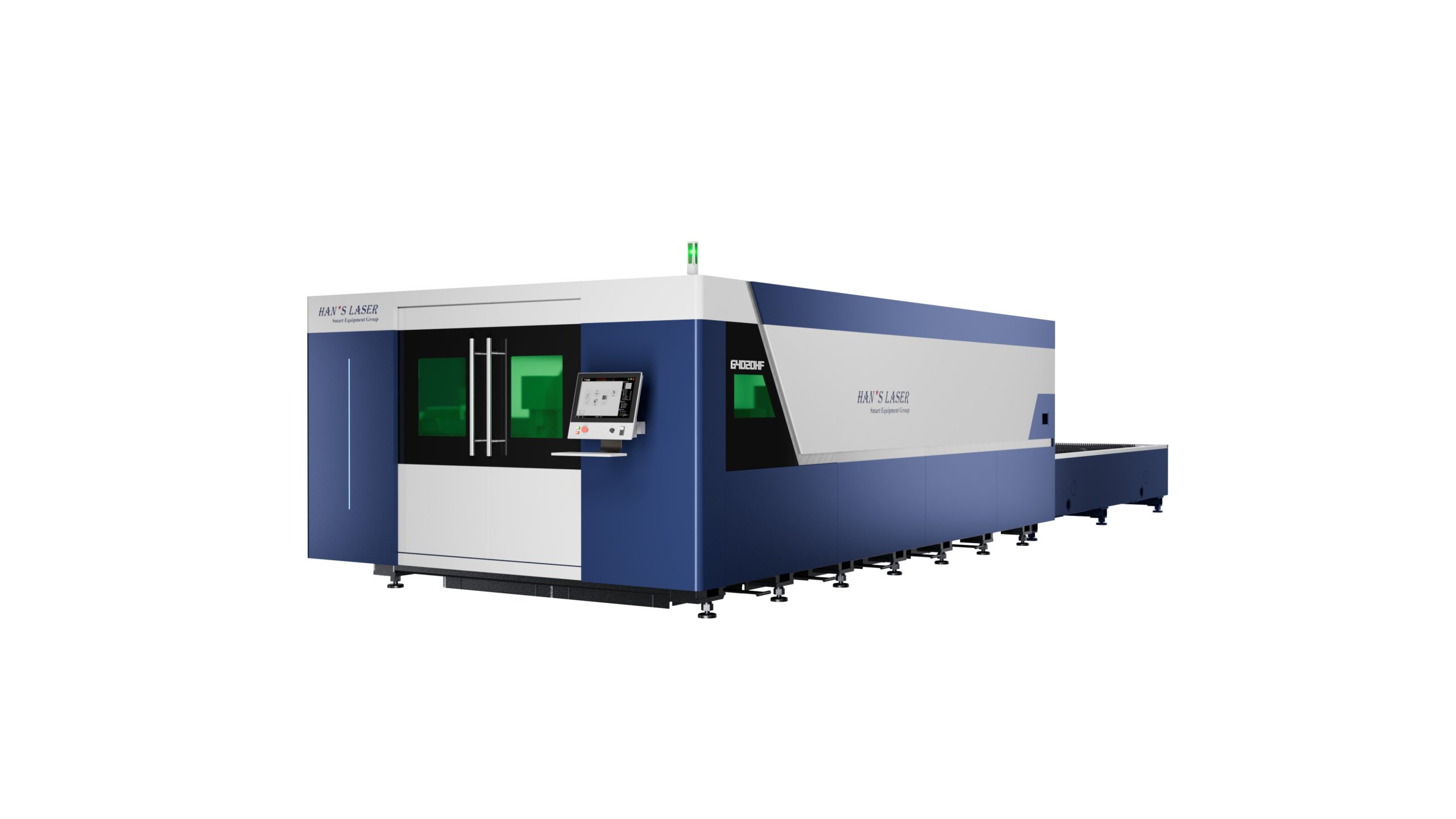

Công Ty Cổ Phần Thiết Bị và Giải Pháp Cơ Khí Automech – nhà cung cấp các dòng máy gia công kim loại tấm, hàn laser, giải pháp tự động từ những nhà cung cấp nổi tiếng JFY – member of TRUMPF group, Han’s laser, EKO, Yadon, ABB…. Automech đã hợp tác với nhiều đối tác thương mại lớn ở trong và ngoài nước nhằm phục vụ nhu cầu sản xuất đa dạng. Hệ sinh thái sản phẩm đa dạng cùng mức giá hợp lí là điểm cộng to lớn giúp Automech ngày càng chiếm được lòng tin của khách hàng.